Neue Agentic-AI-Lösung erleichtert SOC-Teams die schnelle Identifizierung, Priorisierung und Behebung mobiler Bedrohungen. Der neue „Mobile SOC…

Schlagwort: Kennwort

Microsoft Vulnerabilities Report 2026

Weniger Microsoft-Schwachstellen, aber mehr kritische Sicherheitslücken Neuer Microsoft Vulnerabilities Report zeigt eine deutliche Verlagerung bei den…

Phantom-Labs-Analyse: Fünfmal mehr KI-Agenten im Unternehmen

BeyondTrust-Sicherheitsforscher warnen vor einer steigenden Anzahl an Schatten-KI-Diensten Phantom Labs (Bildquelle: BeyondTrust) BeyondTrust, marktführender Cybersicherheitsanbieter beim…

IT-Security-Prognosen für 2026

Rapide steigende Anzahl an KI-Angriffen, hohe Gefahr für die Identitätssicherheit und Einführung digitaler Zölle KI-Risiken und…

Neues Forschungslabor „Phantom Labs“

Schwerpunkt Identitätssicherheit: Weltweite Aufdeckung neuer Bedrohungen und branchenweite Zusammenarbeit für Präventionsmaßnahmen „Phantom Labs“ von BeyondTrust (Bildquelle:…

Leader im Gartner® Magic Quadrant™ for PAM 2025

BeyondTrust zum siebten Mal in Folge als Leader für Privileged Access Management ausgezeichnet Produktstrategie, Innovationsfähigkeit und…

Felix Gaehtgens neuer VP of Product Strategy bei BeyondTrust

Langjährige Expertise im Markt für Identitätssicherheit Gaehtgens wechselt vom Analystenunternehmen Gartner zum Identity-Security-Anbieter BeyondTrust. (Bildquelle: BeyondTrust)…

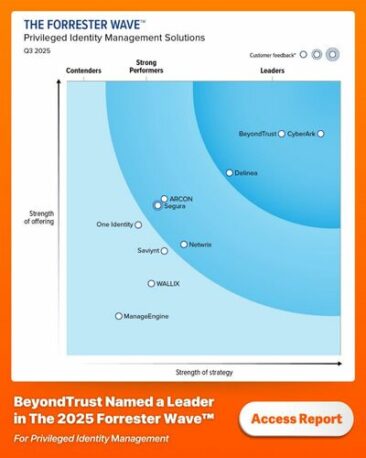

Forrester-Report über Privileged Identity Management

BeyondTrust-Auszeichnung für „herausragende Vision“ und „Identity-First-Sicherheitsstrategie“. BeyondTrust ist Leader im Markt für Privileged Identity Management (Bildquelle:…

Kostenfreier Service zur Bewertung der Identitätssicherheitslage

KI-basierte Erkennung: Risikoanalyse deckt verborgene Angriffspfade auf und erstellt Liste priorisierter Handlungsempfehlungen. BeyondTrust-Service zur Bewertung der…

KuppingerCole Leadership Compass for Secrets Management 2025

Gute Analystenbewertungen für BeyondTrusts zukunftsorientierte Strategie zur Sicherung menschlicher und maschineller Identitäten BeyondTrust ist ein Overall…

Studie: So viele Microsoft-Schwachstellen wie noch nie

Erhöhung von Berechtigungen und Remotecodeausführung zur Systemkompromittierung sind höchste Sicherheitsrisiken Der Microsoft Vulnerabilities Report zeigt die…

Einheitliche und KI-gesteuerte Identitätssicherheitsplattform

BeyondTrust Pathfinder: Eine ganzheitliche Plattform für zentralisierte Identitätssicherheit Visualisierung, Verwaltung und Governance von digitalen Identitäten, Berechtigungen…

KI-gestützter Graph zur Aufdeckung verborgener Zugriffswege

Revolutionäre Technologie erweitert Fähigkeiten von Identity Security und deckt unerkannte „Paths to Privilege“ auf, die Angreifer…

Leader im Gartner Magic Quadrant für PAM 2024

Hohe Positionierung im Gartner Magic Quadrant basiert auf „Umsetzungsfähigkeit“ und „Vollständigkeit der Vision“. BeyondTrust zum sechsten…

Vorbereitung auf den Digital Operational Resilience Act (DORA)

IT-Compliance: Finanzsektorweite Regulierung und Implementierung von IT-Prozessen und digitalen Sicherheitssystemen Die DORA-Gesetzgebung und ihre Auswirkungen (Bildquelle:…

Report: Digitale Identitäten sind das Hauptziel von Angreifern

BeyondTrust ist Leader im neuen „KuppingerCole Leadership Compass for Identity Threat Detection and Response“ Auszeichnung der…

BeyondTrust übernimmt JIT- und IGA-Sicherheitsunternehmen Entitle

Wegweisende Sicherheitslösung für das Berechtigungsmanagement über den gesamten Cloud-Bestand hinweg Akquisition von JIT- und IGA-Sicherheitsunternehmen Entitle…

Endpoint Privilege Management für Windows & Mac 24.1

Beschleunigte Workflow-Prozesse erhöhen Sicherheit und Transparenz im Unternehmen Neue Dashboards für mehr Transparenz (Bildquelle: BeyondTrust) BeyondTrust,…

BeyondTrust auf der it-sa 2023 in Nürnberg

Neue Enterprise-Lösung „Identity Security Insights“ schafft bisher unerreichte Sicht auf identitätsbezogene Bedrohungen Identity Security Insights: Erkennung…

Leader im Gartner Magic Quadrant für PAM 2023

„Umsetzungsfähigkeit“ und „Vollständigkeit der Vision“ begründen BeyondTrusts hohe Positionierung im Gartner Magic Quadrant. Zum fünften Mal…

Neue Analysefunktionen verbessern Schutz vor Bedrohungen

BeyondTrust Privilege Management für Windows & Mac 23.4 vereinfacht IT-Betriebsabläufe zur schnelleren Wertschöpfung im Unternehmen Abwehr…

Schutz der gesamten Linux-Umgebung

Erweiterte Privilege-Management-Funktionen für Linux-Desktops mit Unterstützung von Azure Active Directory (AD) Einhaltung von Least-Privilege-Richtlinien für Server…

Höhere Effizienz und Skalierung des IT-Servicedesks

Neue Admin-Oberfläche und Funktionen für BeyondTrust Remote Support BeyondTrust hat die Enterprise-Lösung für Fernwartung Remote Support…

Neue Sicherheitsplattform für digitale Identitäten und privilegierte Zugriffe

BeyondTrust auf der it-sa 2022 in Nürnberg BeyondTrust stellt die neuesten Technologien und Funktionen für Identitäts-…

Passwortschutz für Joomla und WordPress

Ratgeber Webentwicklung und Webdesign: einfachen Passwortschutz für Joomla und WordPress einrichten Karlsruhe, 28. Juli 2022 –…

Beschleunigte IT-Administration und IT-Betriebsabläufe

Neue Version von BeyondTrust Privileged Remote Access Statusanzeige von BeyondTrust Privileged Remote Access (Bildquelle: BeyondTrust) BeyondTrust,…

Netzblick 04.22: Passwort für Joomla-Sites, gefragteste Programmiersprachen, CMS und SEO, Diagrams

Netzblick 04.22: Passwort für Joomla-Sites, gefragteste Programmiersprachen, CMS und SEO, Diagrams Karlsruhe, 19. Juli 2022 –…

Automatisiertes Onboarding und IT-Management

BeyondTrust Password Safe erweitert zentralisierte Service-Account-Integrationen BeyondTrust Password Safe 22.1 und BeyondInsight 22.1 (Bildquelle: BeyondTrust) -Erweiterte…

Erneuter Leader im KuppingerCole Leadership Compass for PAM 2021

Höchstbewertung für Sicherheit, Funktionalität, Benutzerfreundlichkeit, Innovation, Marktpositionierung und Bereitstellung Gesamt-Leader für Privileged Access Management (Bildquelle: BeyondTrust)…

Leader im Magischen Quadranten 2021 für Privileged Access Management

Gartner hebt BeyondTrust für „Umsetzungsfähigkeit“ und „Vollständigkeit der Vision“ hervor BeyondTrust baut seine Position als „Leader“…

Just-in-Time-Zugriff für Cloud-Umgebungen

BeyondTrust DevOps Secrets Safe mit Blue-Prism-Integration Integration mit intelligenter Automatisierungsplattform von Blue Prism (Bildquelle: BeyondTrust) -Zusätzliche…

Neue Funktionen in BeyondTrust Privileged Remote Access 21.1

Beschleunigtes Onboarding, Zugriff auf Raspberry Pi und erweitere RDP-Funktionalität BeyondTrust Privileged Remote Access reduziert die Angriffsfläche…

IoT im Unternehmen und IT-Risiken

Im Zuge der Digitalisierung schreitet auch das Internet der Dinge (IoT = Internet of Things) voran.…