Mitte Mai hat CNN über einen Verdacht von US-Behörden berichtet. Demnach sollen Akteure, die mit dem…

Schlagwort: it-sicherheit

10. CYBICS in Bochum

Warum Cyber-Resilienz 2026 zur Führungsaufgabe wird Bochum, Mai 2026 – Cyberangriffe treffen längst nicht mehr nur…

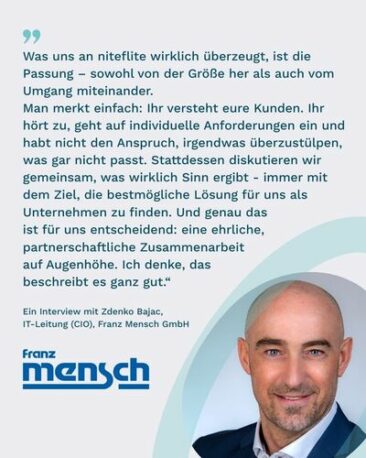

Gartner® kürt Keeper Security zum zweitstärksten Wachstumsunternehmen in der Marktanteilsanalyse: Security Software, Worldwide, 2025

Der Gartner® Market Share Analysis Report hebt KeeperPAM, KeeperAI und Keeper Forcefield hervor MÜNCHEN, 28. Mai…

Censys untersucht im Internet exponierte Passwortmanager

Censys ARC, das Forschungsteam von Censys, hat die Internetpräsenz von fünf verschiedenen Passwortmanagern untersucht. Denn Passwortmanager…

Censys schließt Partnerschaften für die Integration von Threat Intelligence-Daten in Security Operations ab

Ganzheitliche Transparenz und externer Kontext für SOC-Teams 19. Mai 2026 – Censys, ein führender Anbieter im…

Versa vereinfacht Zweigstellen-Anbindung durch automatisierte Integration mit Zscaler Internet Access

Durch Automatisierung wird die Anbindung von Unternehmensstandorten an die Cloud-Sicherheit erleichtert sowie Fehler reduziert, Bereitstellungen beschleunigt…

Sicher vernetzt und für große Werkstücke ausgelegt: LANG macht Impala 900S fit für die Smart Factory

Update für CNC-Fräs- und Graviermaschine mit Fokus auf IT-Sicherheit, Integration und moderne Steuerung LANG Fräs- und…

Präventive Cybersicherheit: Risiken erkennen und systematisch reduzieren

Ganzheitliche Transparenz und kontinuierliche Kontrolle der digitalen Angriffsfläche Harald Röder, Senior Solutions Engineer bei Censys Manchmal…

Net Professionals ist Top IT-Berater 2026

Net Professionals wird zum vierten Mal und zum dritten Mal in Folge mit dem renommierten KURIER…

Martin Baron ist neuer Channel-Manager bei CoreView

Enormes Marktpotenzial für Channel durch sinnvolle Ergänzung des Portfolios Martin Baron, Channel Account Manager für DACH…

Censys auf der Cyber Threat Intelligence Conference 2026 in München

Censys, ein führender Anbieter im Bereich Internet Intelligence, Attack Surface Management und Threat Hunting, nimmt an…

Censys erweitert Internet Intelligence-Plattform mit Integration für Security Operations Center

Internetkontext und Risk Scoring in Echtzeit für noch bessere Reaktion auf Bedrohungen 15. April 2026 –…

E-Mail-Sicherheit: Schutz erhöhen & interne IT entlasten

E-Mail-Sicherheit für Unternehmen: Weniger Phishing, weniger interne Tickets, mehr Kontrolle Maximaler E-Mail-Schutz durch KI E-Mail-Sicherheit: Warum…

Mehr Transparenz und Sicherheit für Microsoft 365: KI-Agent Corey meldet sich zum Dienst

In der immer komplexeren Microsoft-365-Welt bietet Corey Antworten auf (fast) alle Fragen Der KI-Agent Corey unterstützt…

CYBICS bringt IT-Sicherheitsverantwortliche zusammen

Neue Plattform für praxisnahe Cybersecurity. Bochum, 13.04.2026 – Zehn Ausgaben, kontinuierliche Weiterentwicklung und ein klarer Fokus…

Schwachstelle in Ubiquiti UniFi Network Application: 7.945 Hosts in Deutschland potenziell betroffen

Die Sicherheitslücke CVE-2026-22557 wird mit einem CVSS-Sore von 10,0 bewertet und betrifft die Ubiquiti UniFi Network…

Censys ARC: neues Forschungsteam für die Analyse von globalen Sicherheitslücken und Schwachstellen

Detaillierte Auswertungen als Grundlage für Sicherheitsverantwortliche in Unternehmen 31. März 2026 – Censys, ein führender Anbieter…

Schatten-IT im Visier

Carsten Jockel über IT-Sicherheit im Mittelstand Carsten Jockel, Geschäftsführung SENPRO IT Um die IT-Sicherheit im Mittelstand…

Sharp bietet Managed IT Services ab sofort deutschlandweit an

Sharp erweitert den im Herbst 2024 gelaunchten Geschäftsbereich in Köln, 25. März 2026 – Sharp Business…

Jedes zweite KI-Projekt in Microsoft 365 wird gestoppt

Für 82 Prozent stellt Microsoft 365 eine erhebliche operative Herausforderung dar, die mittels Automation noch nicht…

Net Professionals mit ISO/IEC 27001 Zertifizierung

Net Professionals ist nun ISO/IEC 27001-zertifiziert und garantiert höchste Standards in IT-Sicherheit, Datenschutz und IT-Risikomanagement Net…

Censys untersucht die belarussische Malware ResidentBat – Hosts in Deutschland und der Schweiz

Reporter ohne Grenzen und RESIDENT.NGO haben in einem gemeinsamen Bericht über ResidentBat berichtet. Das Malware-Tool wird…

Censys auf der secIT 2026: präventive Cybersicherheit und Transparenz über Angriffsflächen

Censys, Experte für Threat Intelligence und Attack Surface Management, nimmt an der secIT 2026 vom 17.…

Versa erneut Branchenführer und Outperformer im Bereich SASE

Neuer GigaOm-Report: Versa erzielt Höchstpunktzahl für wichtige SASE-Funktionen und Fünf-Sterne-Bewertungen in zehn Kategorien wie Sovereign SASE…

E-Mail-Sicherheit für KMU: KINGNETZ CYBERSECURITY sucht Vertrieb

InboxShield24.com richtet sich an Vertriebspartner im KMU-Umfeld Abstrahierte Geschäftspartner, verbunden durch ein digitales Netzwerk KINGNETZ CYBERSECURITY…

IT-Sicherheit und Cyber-Versicherung

SENPRO IT macht Unternehmen fit für die verschärften Policen 2026 Eine wirksame Cyber-Versicherung und IT-Sicherheit sind…

Remote Access durch gefälschte deutschsprachige Voicemail-Nachrichten

Das Forschungsteam von Censys, Experte für Threat Intelligence und Attack Surface Management, hat eine neue Bedrohung…

Versa SASE ermöglicht sicheren KI-Einsatz

Neueste Version von VersaONE bietet eine KI-fähige Edge-Infrastruktur, verbesserte Datensicherheit und KI-gestützte Abläufe Versa Networks, Spezialist…

Swiss Cyber Security Days: CoreView stärkt Tenant-Resilienz und Souveränität

CoreView zeigt auf den diesjährigen Swiss Cyber Security Days (17. und 18. Februar 2026 in Bern)…

Media Alert: nicht-authentifizierte Message Queue-Systeme als oft übersehene Sicherheitslücke

Nicht-authentifizierte Message Queue-Systeme stellen ein ernst zu nehmendes und bislang oft unterschätztes Sicherheitsrisiko dar. Denn häufig…

Kostenloser Microsoft-365-Security-Scanner von CoreView

Bewertung der Tenant-Sicherheit und Identifizierung kritischer Lücken Der Microsoft-365-Spezialist CoreView stellt ab sofort seinen kostenlosen Microsoft…

CoreView: Mehr Sicherheit und bessere Governance für Microsoft-365-Tenants

Mit Tenant Resilience und Tenant Management stehen zwei spezifische Lösungen für unterschiedliche Anforderungen zur Verfügung CoreView…

E-Mail-Sicherheit für KMU: InboxShield24.com startet

Neue Lösung von KINGNETZ CYBERSECURITY schützt E-Mail-Postfächer ohne Installation und reduziert Datenschutz- und Phishing-Risiken Symbolbild zur…