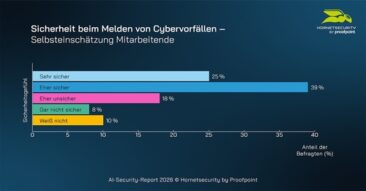

FÜHRUNGSKRÄFTE SOWIE MITARBEITENDE UNTERSCHÄTZEN SICHERHEITSRISIKEN UND AWARENESS-LÜCKEN – Bewusstsein für vielfältige Cyberrisiken, die auf Microsoft 365…

Schlagwort: Cybersecurity

Untersuchung von Censys: 6.502 Tankfüllstandsmesser in Tankstellen öffentlich über das Internet erreichbar

Mitte Mai hat CNN über einen Verdacht von US-Behörden berichtet. Demnach sollen Akteure, die mit dem…

10. CYBICS in Bochum

Warum Cyber-Resilienz 2026 zur Führungsaufgabe wird Bochum, Mai 2026 – Cyberangriffe treffen längst nicht mehr nur…

Versa erhält ENS-Zertifizierung

Bedeutender Meilenstein für den spanischen Markt / SASE-Spezialist erzielt höchste Sicherheitsstufe ALTA Versa verfügt ab sofort…

John Ryan ist neuer Vice President of Global Partner Ecosystem von Claroty

Ehemaliger Rapid7- und ForeScout-Manager baut Marktpräsenz im globalen Channel-Ökosystem aus John Ryan, Vice President of Global…

Censys untersucht im Internet exponierte Passwortmanager

Censys ARC, das Forschungsteam von Censys, hat die Internetpräsenz von fünf verschiedenen Passwortmanagern untersucht. Denn Passwortmanager…

Präzise Angriffserkennung trifft professionellen Betrieb: Controlware und OMICRON schützen gemeinsam kritische OT-Infrastrukturen

Dietzenbach, 19. Mai 2026 – Controlware arbeitet ab sofort eng mit dem OT-Security-Spezialisten OMICRON zusammen, um…

Claroty Visibility Orchestration: Von der Transparenz zur aktiven Risikominimierung

Orchestrierung der Transparenz priorisiert Sicherheitsmaßnahmen in komplexen CPS-Umgebungen Claroty, Spezialist für die Sicherheit von cyber-physischen Systemen…

Censys schließt Partnerschaften für die Integration von Threat Intelligence-Daten in Security Operations ab

Ganzheitliche Transparenz und externer Kontext für SOC-Teams 19. Mai 2026 – Censys, ein führender Anbieter im…

GigaOm Radar: Versa erneut als Leader im Bereich SSE ausgezeichnet

Cloud-Sandboxing, Schutz vor Datenverlust und Multi-Vektor-Bedrohungsschutz besonders hervorgehoben Versa, Spezialist für Secure Access Service Edge (SASE),…

Versa vereinfacht Zweigstellen-Anbindung durch automatisierte Integration mit Zscaler Internet Access

Durch Automatisierung wird die Anbindung von Unternehmensstandorten an die Cloud-Sicherheit erleichtert sowie Fehler reduziert, Bereitstellungen beschleunigt…

Präventive Cybersicherheit: Risiken erkennen und systematisch reduzieren

Ganzheitliche Transparenz und kontinuierliche Kontrolle der digitalen Angriffsfläche Harald Röder, Senior Solutions Engineer bei Censys Manchmal…

IT-Sicherheit wird zur Schlüsselaufgabe in der Logistik

Stenkamp stärkt seine IT-Resilienz durch digitale Schutzmaßnahmen, regelmäßige Schulungen und verantwortungsvollen Umgang mit Daten IT-Sicherheit in…

Es beginnt lautlos. Unbemerkt. Und trifft mitten in den Alltag

Wir sind die digitale Feuerwehr – da, bevor es brennt Digitale Feuerwehr im Einsatz: InboxShield24 löscht…

Spam-Schutz: InboxShield24.com Challenge startet bundesweit

KINGNETZ CYBERSECURITY startet mit der InboxShield24.com Challenge InboxShield24.com Challenge mit dem gemeinsamen Ziel von 1.000.000 erkannten…

Enginsight stärkt digitale Resilienz im öffentlichen Sektor

Präsenz auf Fachkongress in Brandenburg und DMEA 2026 in Berlin Max Tarantik, Mitgründer und COO, Enginsight…

Martin Baron ist neuer Channel-Manager bei CoreView

Enormes Marktpotenzial für Channel durch sinnvolle Ergänzung des Portfolios Martin Baron, Channel Account Manager für DACH…

Hannover Messe: Claroty schützt kritische Infrastrukturen in Zeiten geopolitischer Spannungen

AWS-Kompetenzpartner für OT-Security zeigt, wie Industrieunternehmen ihre cyber-physischen Systeme sicher in die Cloud bringen Claroty, Spezialist…

Censys auf der Cyber Threat Intelligence Conference 2026 in München

Censys, ein führender Anbieter im Bereich Internet Intelligence, Attack Surface Management und Threat Hunting, nimmt an…

InboxShield24.com von KINGNETZ CYBERSECURITY stoppt gefährliche E-Mails

Eine einzige E-Mail kann ausreichen, um Schaden anzurichten Gefährliche E-Mails wirken oft täuschend echt – InboxShield24…

Censys erweitert Internet Intelligence-Plattform mit Integration für Security Operations Center

Internetkontext und Risk Scoring in Echtzeit für noch bessere Reaktion auf Bedrohungen 15. April 2026 –…

Mehr Transparenz und Sicherheit für Microsoft 365: KI-Agent Corey meldet sich zum Dienst

In der immer komplexeren Microsoft-365-Welt bietet Corey Antworten auf (fast) alle Fragen Der KI-Agent Corey unterstützt…

Claroty auf der DMEA: Cyberbedrohungen priorisieren und so effektiv bekämpfen

Neun von zehn Gesundheitseinrichtungen sind höchst gefährdet / Intelligente Cybersecurity ermöglicht zudem enorme Effizienzsteigerung Claroty, Spezialist…

CYBICS bringt IT-Sicherheitsverantwortliche zusammen

Neue Plattform für praxisnahe Cybersecurity. Bochum, 13.04.2026 – Zehn Ausgaben, kontinuierliche Weiterentwicklung und ein klarer Fokus…

Infosecurity Europe kündigt Hauptredner an

Referentenprogramm spiegelt das Spannungsfeld zwischen Cyberabwehr, Resilienz und Geopolitik wider (Bildquelle: Infosecurity Europe) -Ehemaliger ukrainischer Außenminister…

Schwachstelle in Ubiquiti UniFi Network Application: 7.945 Hosts in Deutschland potenziell betroffen

Die Sicherheitslücke CVE-2026-22557 wird mit einem CVSS-Sore von 10,0 bewertet und betrifft die Ubiquiti UniFi Network…

DEFENDERBOX OT für mehr OT-Sicherheit

DEFENDERBOX baut sein Angebot im Bereich OT- und industrielle Cybersicherheit weiter aus DEFENDERBOX – maximale IT-…

Censys ARC: neues Forschungsteam für die Analyse von globalen Sicherheitslücken und Schwachstellen

Detaillierte Auswertungen als Grundlage für Sicherheitsverantwortliche in Unternehmen 31. März 2026 – Censys, ein führender Anbieter…

Claroty erneut als Leader im Gartner Magic Quadrant for CPS Protection Platforms ausgezeichnet

Claroty wurde im 2026 Gartner Magic Quadrant for CPS Protection Platforms* als Leader eingestuft. Der Spezialist…

Westcon-Comstor übernimmt Spezialdistributor REAL Security

Strategische Akquisition öffnet dem VAD das Tor zur Balkanregion und stellt die Weichen für weiteres Wachstum…

Jedes zweite KI-Projekt in Microsoft 365 wird gestoppt

Für 82 Prozent stellt Microsoft 365 eine erhebliche operative Herausforderung dar, die mittels Automation noch nicht…